Phishing-/Spear-Phishing-Simulation und Awareness Workshop

„Phishing“ (vom Englischen „Fishing“) ist die am weitesten verbreitete Methode für Angreifer, sich Zugriff zu einem Unternehmensnetz zu verschaffen. Dazu versenden Angreifer E-Mails, in denen sie vorgeben, eine vertrauenswürdige Entität zu sein. Sie nutzen verschiedene Manipulationstechniken aus dem Bereich des Social-Engineering, um ihre Opfer dazu zu bringen, Passwörter preiszugeben oder Schadsoftware auszuführen. Bereits seit Jahren ist diese Technik das Einfallstor Nummer eins, wie verschiedene Studien zeigen.

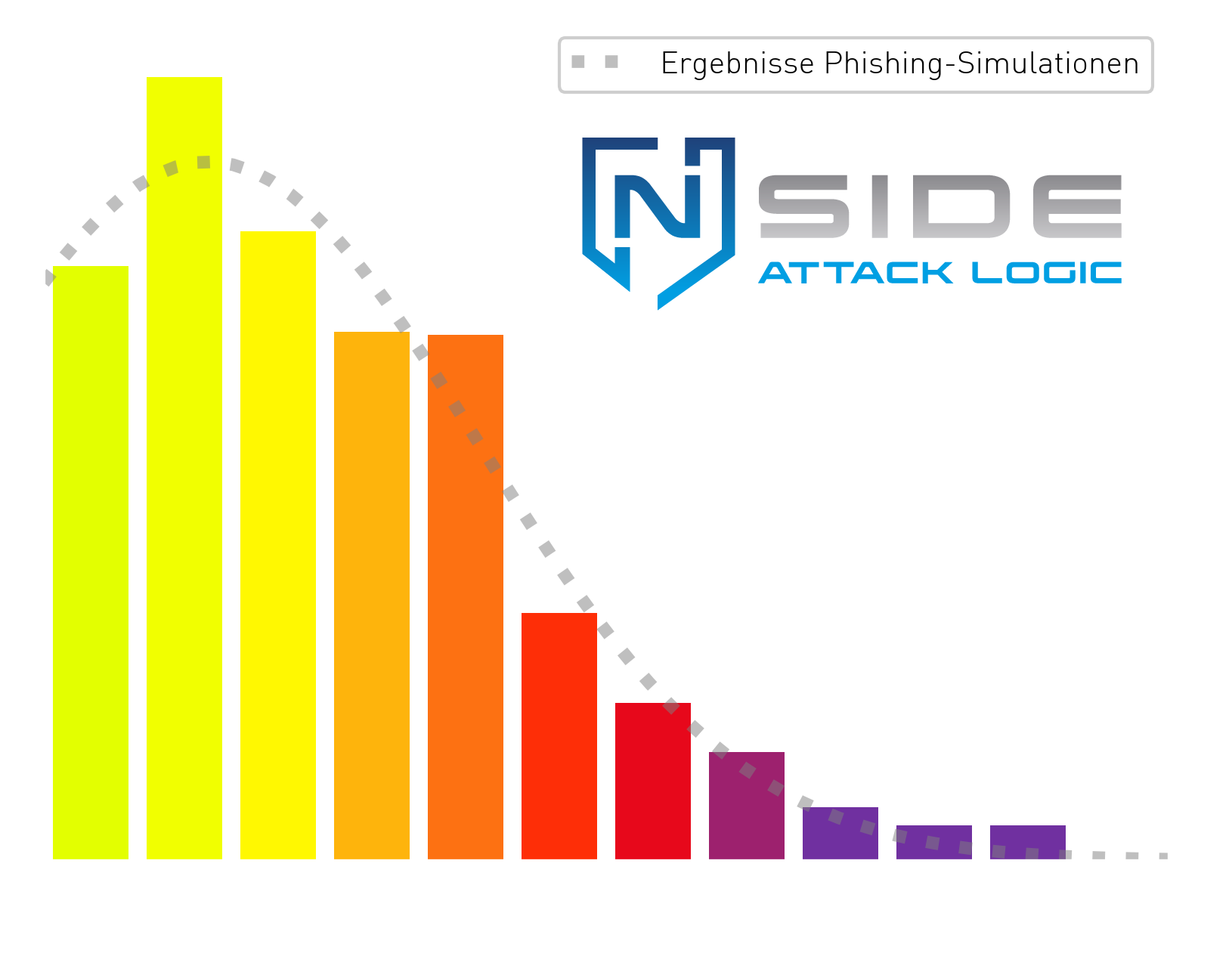

Die NSIDE führt Phishing-Simulationen für Unternehmen verschiedenster Größe durch. Unsere Erfahrung deckt sich mit den Studien und zeigt, dass Phishing-Kampagnen besonders gegen ungeschultes Personal oft erfolgreich sind: Nicht selten kommt es in diesem Zusammenhang vor, dass 30% der angegriffenen Benutzer bereit sind, beispielsweise ihr Passwort preiszugeben. Im Ernstfall kann dies gravierende Folgen haben: Angreifern reicht oft ein einziger Satz Zugangsdaten, um Zugang zu internen Systemen und Netzen zu gelangen.

Durch eine solche Phishing-Simulation testen Sie die Awareness Ihrer Mitarbeitenden und schulen die Mitarbeitenden im Nachgang, wenn die Kampagne als solche zu erkennen gegeben wurde, in der Erkennung von gut gemachten Phishing-Angriffen. Unsere jahrelange Erfahrung bei der Simulation von Phishing-Angriffen zeigt, dass eine Awareness-Kampagne in der Firma wesentlich mehr Beachtung und Anklang findet, wenn sie durch eine Phishing-Simulation auf alle Mitarbeitende eingeleitet wird. Durch die Verknüpfung der Simulation mit Awareness-Maßnahmen kann der Flurfunk geschickt genutzt werden, um den Mitarbeitenden die Inhalte und Richtlinien nahezubringen.

Neben allgemeinen Phishing-Kampagnen gegen große Teile eines Unternehmens können wir auch Spear-Phishing-Kampagnen durchführen, also gezielte E-Mail-Angriffe auf einzelne Personen oder Personenkreise, die sich aktuelle Informationen über das Unternehmen zu Nutze machen. Hierzu gehören beispielsweise aktuell ausgeschriebene Stellen, das aktuelle Tagesgeschehen, kürzliche oder baldige Events, konzernpolitische Änderungen und vieles mehr.

Zusätzlich zu einem statistischen Ergebnisüberblick bieten wir Ihnen auch eine Gruppen-basierte Auswertung an. Das heißt, Ziele für die Spear-Phishing-Kampagne können gruppiert werden, um z.B. eine interne Organisation (Vertrieb, Buchhaltung, Logistik) oder Risikorelevanz (Geschäftsführung, berechtigt zu Finanztransaktionen, Zugriff auf kritische Geschäftsdaten) abzubilden und so eine detaillierte und realitätsnahe Basis für weitere Awareness-Maßnahmen zu schaffen.

Bei Bedarf unterstützt Sie die NSIDE ATTACK LOGIC GmbH auch bei der Schulung der Mitarbeitenden. In einem Awareness-Workshop, ob vor Ort oder als Webinar, aufgezeichnet oder live, demonstrieren unsere Analysten anschaulich einschlägige Phishing-Techniken, deren Auswirkungen auf den Computer und wie man Phishings erfolgreich erkennen kann – und nicht zu vergessen: was man tun muss, falls man dann doch auf den falschen Link gedrückt hat.