Dies ist eine aktualisierte Version unseres Blog-Artikels „DICOM – Angriffe auf den wohl wichtigsten Standard im Medizinsektor“

Der DICOM-Standard ist im Gesundheitswesen aus den meisten bildgebenden oder bildverarbeitenden Systemen nicht mehr wegzudenken. Insbesondere im klinischen und interdisziplinären Umfeld ermöglicht dieser Standard Interoperabilität zwischen Systemen verschiedener Hersteller.

Die meisten Personen sind in ihrem Leben mit DICOM auf die ein oder andere Weise schon mal in Berührung gekommen, z. B. bei MRTs oder CTs. Wurde beispielsweise nach einer Röntgenaufnahme eine CD für Folgetermine mitgegeben oder diese an einen anderen Arzt übermittelt, wurden die Bilder höchstwahrscheinlich im DICOM-Format gespeichert.

In diesen DICOM-Daten sind neben persönlichen Informationen wie Vor- und Nachname, Geburtsdatum und Geschlecht zusammen mit den Bildern der Untersuchung meist auch sensible Informationen wie Befund- und Diagnosedaten gespeichert. Dadurch fallen solche Daten als „besonders schützenswerte Daten“ unter Artikel 9 der DSGVO, und dürfen demnach nur mit größter Sorgfalt und nach Zustimmung verarbeitet und weitergegeben werden.

Um eine Verteilung solcher DICOM-Bilder zwischen Geräten und dem medizinischen Personal sicherzustellen, werden innerhalb von medizinischen Einrichtungen „PACS-Server“ verwendet. PACS steht hierbei für „Picture Archiving and Communication System“. Dies ist im Grunde eine große Datenbank, in der alle medizinischen Bilder gespeichert sind. Jedes Krankenhaus verfügt in der Regel über einen eigenen PACS-Server, wobei auch Cloud-Systeme immer verbreiteter sind.

Jedes medizinische Bild, das innerhalb eines Krankenhauses aufgenommen wird, wird dabei automatisch auf diesem zentralen PACS-Server gespeichert. Ärzte aus den verschiedensten Abteilungen können somit ohne weiteren Dateiaustausch untereinander von ihrem Arbeitsplatz, über standardisierte Protokolle und Anwendungen, auf die Datensätze zugreifen. Aus diesem Grund zählen solche PACS ebenfalls zu den besonders schützenswerten Systemen innerhalb einer Klinik.

Mangelnder Zugriffsschutz der PACS-Server

In der Praxis zeigen sich dabei oftmals gravierende Mängel. So ist es ein regelmäßiges Problem bei Penetrationstests in Kliniken, dass die PACS-Systeme über keinerlei oder nur mangelnden Zugriffsschutz verfügen. Dadurch können Angreifer, die sich z. B. per Netzwerkkabel oder WLAN im internen Netzwerk befinden, oftmals ohne Authentifizierung auf die offenen DICOM-Schnittstellen des PACS zugreifen. Dadurch können sie anschließend alle dort verfügbaren Patientendaten und Befunde stehlen.

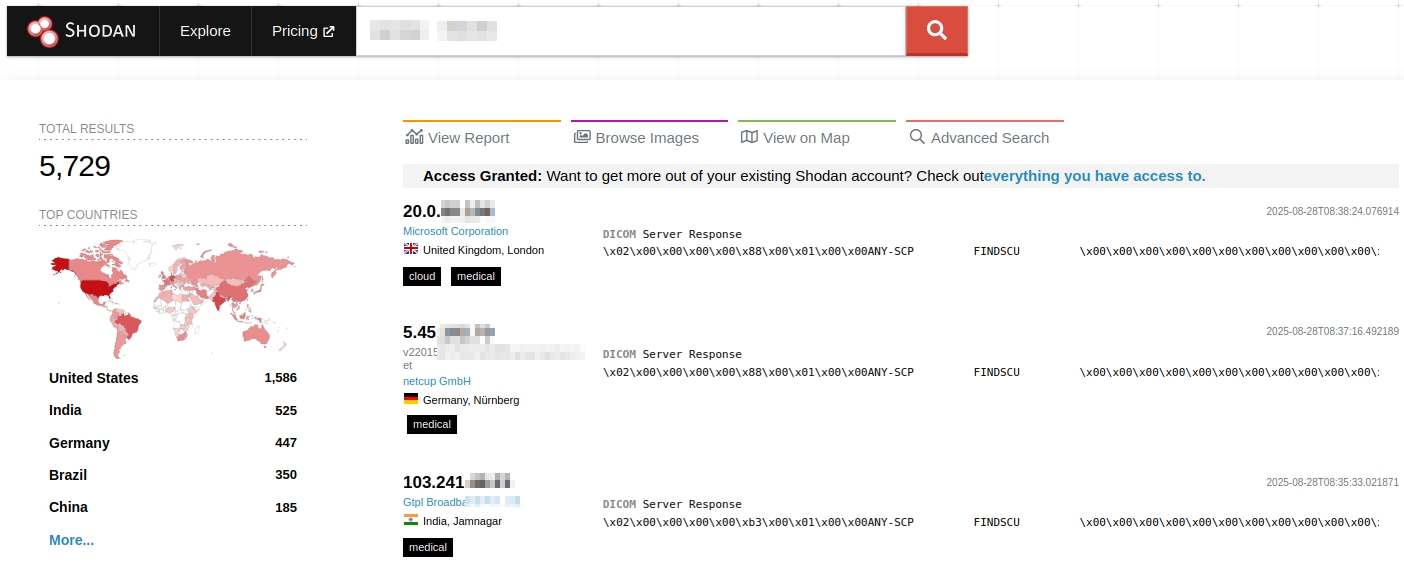

Doch solche PACS-Server mit offenen DICOM-Schnittstellen sind nicht nur in internen Kliniknetzwerken zu finden. Das folgende erschreckende Beispiel zeigt, dass Tausende solcher potenziell ungeschützten PACS-Systeme auch öffentlich aus dem Internet erreichbar sind, darunter auch in Deutschland.

Quelle: Shodan.io

Ein Angreifer kann dafür beispielsweise die frei verfügbare IoT-Suchmaschine Shodan.io verwenden, um solche offenen PACS-Server zu identifizieren, wie im obigen Bild zu sehen ist. Shodan ist ein Dienst, der über eine riesige durchsuchbare Datenbank mit Informationen zu Servern und deren offenen Diensten verfügt. Hierüber lassen sich auch andere Systeme, wie z. B. Webcams, Router, und viele weitere Systeme auffinden, die mit dem Internet verbunden sind. Über eine Reihe von verschiedenen Filtern können die Suchergebnisse hierbei auf die gewünschten Ziele zugeschnitten werden.

Bereits diese Informationen auf Shodan reichen oftmals aus, um sich direkten Zugang zu den hochsensiblen Medizindaten zu verschaffen. Mit einfacher, frei nutzbarer DICOM-Client-Software zum Darstellen von DICOM-Bildern, zum Beispiel dem Radiant DICOM-Viewer, kann man sich von einem exponierten Server alle Daten und Bilder anzeigen lassen und abspeichern.

Quelle: radiantviewer.com

Damit hat ein Angreifer ein leichtes Spiel, sollte er im Internet oder im internen Netzwerk auf einen ungesicherten PACS-Server stoßen. Das gilt allerdings nicht für Server, die eine funktionierende Zugriffskontrolle implementieren.

Kennwort heißt nicht automatisch Sicherheit

Durch die vielfältigen von uns durchgeführten Penetrationstests im Gesundheitswesen und Kliniken haben wir die Erfahrung gemacht, dass selbst ein Zugriffsschutz durch Zugangsdaten nur bedingt vor unbefugtem Zugriff schützt, da allgemeine Security-Best-Practices aufgrund der schieren Größe und Heterogenität des Netzwerkes innerhalb der Krankenhaus-IT nicht komplett umgesetzt werden können.

So ist es zum Beispiel häufiger aufgefallen, dass wenn ein Kennwort für das PACS verwendet wird, es nur ein einziges Kennwort für alle gibt. Es teilen sich also alle Nutzer, und auch bildgebende Geräte wie MRTs ein Kennwort. Gelangt ein Angreifer hier über eine Schwachstelle an das Kennwort, hat er vollständigen Zugriff auf das PACS, obwohl der Zugang eigentlich nur für authorisierte Nutzer möglich ist..

Eine weitere weit verbreitete Schwachstelle, die regelmäßig bei Penetrationstests von Kliniknetzwerken vorkommt, ist die mangelnde Umsetzung eines Rechte-Rollen-Konzeptes. Dies kann z. B. dazu führen, dass jeder Windows-Domänen-Nutzer, also jeder Mitarbeiter mit PC, Zugriff auf das PACS und alle Datensätze hat. Auch wenn der Hausmeister eigentlich nur E-Mails lesen will und mit DICOM-Bildern nichts am Hut hat. Doch schafft es ein Angreifer erstmal, an die Zugangsdaten eines Nutzers zu gelangen, z.B. durch Phishing, so hat er auch hier ein leichtes Spiel, an diese besonders schützenswerten Daten zu gelangen.

Wir stehen Ihnen mit unserer langjährigen Erfahrung im Gesundheitswesen zur Seite und unterstützen Sie mit Penetrationstests und Angriffssimulationen. Kommen Sie gerne auf uns zu und vereinbaren Sie ein persönliches Gespräch mit uns, um mehr über uns und unsere Referenzen und Services zu erfahren.