Fuzzing – Holzhammer oder Geheimwaffe? (Teil 1/4)

Es stimmt natürlich beides. Der Begriff „Fuzzing“ an sich bedeutet lediglich, dass einer Schnittstelle automatisiert Daten gesendet werden, mit welchen die Schnittstelle nicht unbedingt rechnet. Im Optimalfall werden dabei Daten gefunden, die von der Schnittstelle zwar akzeptiert werden, jedoch in der Programmlogik nicht oder falsch bedacht wurden. Das Ziel eines solchen Fuzzing-Tests ist dabei, den Dienst oder das Gerät reproduzierbar zum Absturz zu bringen. Sobald eine Eingabe gefunden wurde, die den Dienst erfolgreich zum Absturz bringt, kann untersucht werden, ob die entdeckte Schwachstelle womöglich eine Kompromittierung des Systems erlaubt, oder auch, an welcher Stelle im Code der Fehler entsteht und wie dieser behoben werden kann. Ziel hierbei ist, das System gegen Angriffe zu härten. Im Entwicklungsprozess eingesetzt kann das Ziel aber auch […]

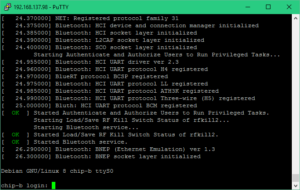

Kompaktes Oszilloskop von 1997

Kompaktes Oszilloskop von 1997 8-Kanal USB Logic Analyzer

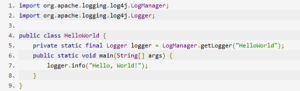

8-Kanal USB Logic Analyzer Quelle: Screenshot https://logging.apache.org/log4j/2.x/manual/api.html

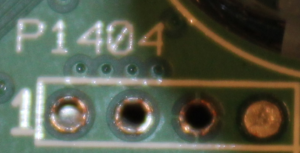

Quelle: Screenshot https://logging.apache.org/log4j/2.x/manual/api.html  Exponierte UART Schnittstelle (Quelle: http://www.devttys0.com/2012/11/reverse-engineering-serial-ports/)

Exponierte UART Schnittstelle (Quelle: http://www.devttys0.com/2012/11/reverse-engineering-serial-ports/)